Email ohne Outlook geht. Gut.

Der Markt für Mail-Clients ist groß. Funktional ähneln sich viele Produkte. Entscheidend wird es dort, wo es technisch relevant wird: Security, Protokollunterstützung, Groupware-Funktionalität und Server-Kompatibilität.

Genau hier lohnt sich ein sauberer Blick auf eM Client.

Architektur und Protokollbasis

eM Client arbeitet konsequent protokollbasiert und nicht über proprietäre Schnittstellen.

Unterstützte Protokolle und Standards:

IMAP / SMTP

POP3

Exchange ActiveSync (EAS)

Exchange Web Services (EWS)

CalDAV / CardDAV

LDAP

S/MIME

OpenPGP

Das ist insbesondere in heterogenen Umgebungen relevant, in denen nicht ausschließlich Microsoft-Technologien eingesetzt werden.

Security-Betrachtung

Transportverschlüsselung

TLS 1.2 / 1.3

STARTTLS

Saubere Zertifikatsvalidierung

Unterstützung interner CAs

Client-Zertifikate möglich

Unsichere Verbindungen werden nicht stillschweigend akzeptiert. In sauber konfigurierten Umgebungen mit interner PKI funktioniert die Anbindung stabil.

End-to-End-Verschlüsselung

OpenPGP ist nativ integriert:

Schlüsselverwaltung direkt im Client

Automatische Public-Key-Suche

Per Account steuerbar

S/MIME wird ebenfalls vollständig unterstützt:

Signieren und Verschlüsseln

Nutzung des Windows-Zertifikatsspeichers

Keine Plugins, keine Drittanbieter-Addons, keine Erweiterungsabhängigkeiten.

Lokale Datensicherheit

Lokale Datenbank optional verschlüsselbar

Passwortschutz für Client

Externe Inhalte blockierbar

Phishing-Warnmechanismen

Gerade in KMU-Umgebungen ohne MDM oder komplexe Endpoint-Policies ist das praktikabel.

Integration mit Kerio Connect

Kerio setzt auf:

IMAP

SMTP

CalDAV / CardDAV

Exchange ActiveSync

Technische Bewertung mit eM Client:

Mail: IMAP oder EASKalender, CalDAV oder EASKontakte, CardDAV oder EASFreigaben, möglichÖffentliche Ordner, IMAP-basiert eingeschränkt

Empfehlung: ActiveSync verwenden.

Damit funktionieren:

Push-Mail

Kalenderfreigaben

Aufgaben

Kontakte

In der Praxis läuft eM Client in Kerio-Umgebungen stabil und performanter als Outlook, da keine MAPI-Abhängigkeit besteht.

Damit ist die Anbindung von Handys oder Tablets extrem einfach.

Integration mit Axigen

Axigen unterstützt:

IMAP

ActiveSync

CalDAV / CardDAV

WebMail API

Mit eM Client:

Saubere EAS-Anbindung

Kalenderfreigaben möglich

Shared Mailboxes nutzbar

Delegationen eingeschränkt (EAS-bedingt)

Für mittelständische Umgebungen ist diese Kombination technisch stabil und wartungsarm.

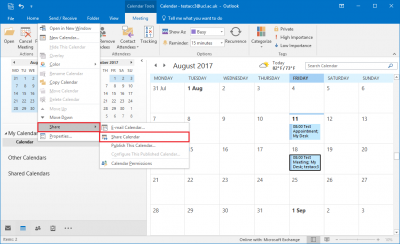

Integration mit Microsoft Exchange

Unterstützt werden:

EWS

ActiveSync

Autodiscover

Modern Authentication (OAuth2)

Funktionsumfang:

Autodiscover: Ja

Modern Auth: Ja

Shared Mailbox: Ja

Public Folder: eingeschränkt Delegation

Outlook bleibt bei komplexen Exchange-Szenarien tiefer integriert (MAPI, vollständige Public-Folder-Unterstützung, Litigation Hold).

Für 80–90 % typischer Business-Setups ist eM Client funktional ausreichend.

Performance und Ressourcen

Kein OST-Monolith

Geringerer RAM-Verbrauch als Outlook

Keine COM-Addins

Stabilere Laufzeit in schlanken Umgebungen

Schnellere Indexierung bei mittleren Postfachgrößen

Gerade in KMU-Strukturen mit 10–50 Anwendern reduziert das administrativen Aufwand deutlich.

Sicherheitsvergleich Outlook vs. eM Client

Addin-Angriffsfläche:Outlook hocheM Client niedrig

MAPI-Komplexität:Outlook hocheM Client keine

OpenPGP nativ:Outlook neineM Client ja

S/MIME:Beide ja

Ressourcenbedarf:Outlook hocheM Client moderat

Protokollvielfalt:Outlook mitteleM Client hoch

Outlook ist tief im Microsoft-Stack verankert.

eM Client arbeitet protokollbasiert und modular. Das reduziert Abhängigkeiten und potenzielle Angriffsflächen.

Fazit

Wer vollständig im Microsoft-Ökosystem arbeitet und komplexe Exchange-Sonderfunktionen benötigt, bleibt bei Outlook.

Wer hingegen:

Kerio oder Axigen betreibt

hybride Infrastrukturen nutzt

OpenPGP produktiv einsetzen möchte

geringere Systemlast bevorzugt

Addin-Probleme vermeiden will

...findet im eM Client eine technisch saubere, sichere und stabile Business-Alternative.

Kein Lifestyle-Tool.Sondern ein ernstzunehmender, protokolltreuer Mail-Client für produktive Umgebungen.

Mehr dazu? Kontaktieren Sie mich gerne!

Bye Bye Outlook.

Outlook vor dem Abschied? Warum sich der Blick auf Alternativen lohnt

Microsoft Outlook gilt seit Jahrzehnten als Standard im geschäftlichen E-Mail-Verkehr. Kaum ein Unternehmen, das nicht zumindest zeitweise auf den Client gesetzt hat. Doch im Jahr 2026 mehren sich Stimmen, die fragen: Ist Outlook noch zeitgemäß – oder nur Gewohnheit?

Mit zunehmender Cloud-Diversifizierung, steigenden Lizenzkosten und höheren Anforderungen an Datenschutz und Performance geraten klassische Setups unter Druck. Besonders in KMU und technisch orientierten Betrieben wird neu bewertet.

Schwergewicht im Alltag

Outlook ist funktional umfangreich – genau das wird zunehmend zum Problem. In produktiven Umgebungen mit mehreren Postfächern, Shared Mailboxes und großen OST-Dateien zeigt sich häufig:

lange Startzeiten

hoher RAM-Verbrauch

Synchronisationsprobleme

sporadische UI-Freezes

Gerade in VDI-Umgebungen oder auf mobilen Geräten mit begrenzten Ressourcen wirkt der Client zunehmend schwerfällig.

Technische Komplexität als Dauerbaustelle

Outlook ist tief in die Microsoft-Infrastruktur eingebunden. MAPI, Autodiscover, Exchange Web Services, Modern Authentication – das Zusammenspiel ist komplex.

Administratoren berichten regelmäßig über:

beschädigte Outlook-Profile

OST-Rebuilds

Add-in-Konflikte

Authentifizierungsprobleme nach Updates

unerwartete Änderungen durch Microsoft 365 Releases

Die Fehleranalyse ist selten trivial. In vielen Fällen lautet die pragmatische Lösung: Profil neu anlegen.

Lizenzabhängigkeit und strategische Bindung

Mit der Verlagerung in Richtung Microsoft 365 ist Outlook faktisch Teil eines Abomodells geworden. Unternehmen zahlen dauerhaft – unabhängig davon, ob der gesamte Funktionsumfang benötigt wird.

Zudem bedeutet Outlook immer auch:

starke Bindung an Microsoft-Dienste

eingeschränkte Wahlfreiheit bei Update-Zyklen

Funktionsänderungen ohne Mitbestimmung

Für Organisationen mit Multi-Cloud-Strategie oder klarer Anbieterdiversifizierung ist das ein relevanter Faktor.

Datenschutz im Fokus

In regulierten Branchen rückt zudem die Telemetrie-Thematik stärker in den Fokus. Outlook kommuniziert intensiv mit Microsoft-Services. Für Unternehmen mit erhöhten Compliance-Anforderungen kann das zur Herausforderung werden – insbesondere bei sensiblen Kundendaten.

Alternative im Aufwind: eM Client

Während Outlook weiterhin Marktführer bleibt, gewinnt ein anderer Client an Sichtbarkeit: eM Client.

Statt als Teil eines großen Ökosystems positioniert sich die Lösung als schlanker, unabhängiger Mail-Client mit klarer technischer Ausrichtung.

Technischer Ansatz

eM Client unterstützt nativ:

Microsoft 365

Exchange (EWS & ActiveSync)

IMAP / SMTP

Gmail

iCloud

CalDAV und CardDAV

Die Architektur ist weniger komplex, da keine tiefe Systemintegration auf Windows-Ebene erforderlich ist. Das reduziert Fehlerquellen und beschleunigt Setup-Prozesse.

Performance und Stabilität

In Testszenarien mit mehreren IMAP-Postfächern zeigt sich ein geringerer Ressourcenverbrauch im Vergleich zu Outlook. Auch bei großen Mailboxen bleibt die Anwendung reaktionsschnell.

Ein weiterer Unterschied: Keine klassische PST-/OST-Abhängigkeit mit typischen Korruptionsproblemen.

Integrierte Verschlüsselung

PGP und S/MIME sind direkt integriert. Unternehmen, die E-Mail-Verschlüsselung produktiv einsetzen, profitieren von der nativen Implementierung ohne zusätzliche Add-ins.

Lizenzmodell

eM Client bietet neben Business-Lizenzen auch dauerhafte Kaufoptionen. Damit entfällt die zwingende Abo-Struktur, was insbesondere für kleinere Unternehmen wirtschaftlich interessant sein kann.

Marktbewegung statt Ablösung

Outlook wird nicht verschwinden. Zu tief ist die Integration in Unternehmenslandschaften. Doch der Markt differenziert sich.

Wo früher kaum Alternativen ernsthaft geprüft wurden, findet heute eine Neubewertung statt – technisch, wirtschaftlich und strategisch.

Die Frage lautet nicht mehr: „Ist Outlook Standard?“Sondern: „Ist Outlook für unsere Infrastruktur die effizienteste Lösung?“

Für einige Unternehmen lautet die Antwort weiterhin Ja.Für andere zunehmend: vielleicht nicht mehr.

Und - natürlich bei mir günstig zu erwerben - kontaktieren Sie mich für ein Angebot.

Notfall.... Vorbereitet?

...und dann ist da diese Meldung auf dem Bildschirm:

Bitcoins überweisen, dann werden die Daten (vielleicht) wieder freigegeben.

Dann ist das Kind bereits in den Brunnen gefallen und die guten Konzepte sind grad alle den Bach runter.

Ein Situation, wo jeder IT-ler eine Gänsehaut bekommt und am liebsten im Boden versinken mag.

Soweit das Szenario und die realistischen Reaktionen - aber wie wäre es besser?

Notfallplan.

Gut - reden wir darüber. Haben Sie einen? Haben Sie den auch getestet? Und auch an alles gedacht?

...und da öffnet sich die virtuelle Tür - an was muss denn gedacht werden?

Und genau da kann ich Ihnen helfen.

Analyse der Situation, Konzeption des Notfallplans und die Umsetzung.

Brauchen Sie das auch? Kontaktieren Sie mich doch einfach!

....einloggen - einfach!

Cafe steht parat - dann:

Montag früh um 8.00 - einloggen am PC - der Admin hat Dir eingehämmert, ein komplexes Passwort, Sonerzeichen, Gross/klein/DingsBums und nicht zu kurz, alle 90 Tage wechseln.

Drei Mal vertippt - Cafe kalt.

Du kennst das?

Ok - ich auch - und es nervt.

Lösen wir das Problem?

Hier kommt also meine technische Lösung, die gleich mehrere Probleme beseitigt:

1. Du musst Dir das komplexe und vom Admin geliebte Passwort nicht merken

2. Du musst es auch nicht eintippen - zumindest nur noch extrem selten!

3. Darum kann es Dir auch niemand "stehlen", oder Dir beim eintippen über die Schulter schauen und es "erhaschen"...

4. DU brauchst Dein Handy, vielleicht auch Deine Smartwatch (Apple, Samsung...)

...und für Dich?

PC einschalten. Dann auf ANMELDEN klicken. Auf dem Handy oder der Smartwatch bestätigen.

Drin.

Die technische Umsetzung basiert auf Cisco Duo Security.

Neugierig auf mehr?

Kontaktiere mich für eine kostenlose Beratung,

Weiterfrührende Infos?

Wie loggen Sie sich eigentlich ein?

...spannende Frage - oder doch eher Routine?

Ich vermute mal Routine.

Das gilt dann auch für ein Login als Domainadmin an einem Domaincontroller, Mailserver, Fileserver, 365, ...eigentlich überall?

Reden wir also über den "zweiten Faktor"!

MFA – warum Passwörter alleine nicht mehr ausreichen

Passwörter sind seit Jahrzehnten das Standardmittel für Authentifizierung.

Und sie sind nach wie vor eines der grössten strukturellen Probleme in der IT-Sicherheit. Nicht, weil sie grundsätzlich schlecht sind – sondern weil sie allein schlicht nicht mehr genügen.

Phishing, Malware, Keylogger, geleakte Datenbanken, Passwort-Wiederverwendung.

In der Praxis ist es heute nur eine Frage der Zeit, bis Zugangsdaten irgendwo kompromittiert werden. Das ist kein Ausnahmefall, sondern Normalzustand.

Technisch bedeutet das:

Ein System, das nur auf Benutzername und Passwort setzt, ist per Design angreifbar.

Was MFA wirklich leistet

Multi-Faktor-Authentifizierung fügt eine zweite, unabhängige Komponente hinzu:

Etwas, das man weiss (Passwort)

Etwas, das man hat (Token, App, Hardware-Key)

Optional: etwas, das man ist (Biometrie)

Der entscheidende Punkt ist die Unabhängigkeit. Selbst wenn ein Passwort kompromittiert ist, reicht es alleine nicht mehr aus, um Zugriff zu erhalten.

MFA macht Angriffe nicht unmöglich – aber sie macht sie wirtschaftlich und praktisch unattraktiv.

Warum MFA gerade für Admin-Zugriffe zwingend ist

Bei normalen Benutzerkonten ist ein Vorfall unangenehm.Bei Admin-Konten ist er existenziell.

Ein kompromittierter Domain-Admin bedeutet:

Vollzugriff auf alle Systeme

Möglichkeit zur Manipulation von Logs

Erstellung neuer Konten mit höchsten Rechten

Zugriff auf Backups und Sicherheitsmechanismen

Ohne MFA reicht ein einziger erfolgreicher Phishing-Mail – und die gesamte Infrastruktur gehört einem Angreifer.

Mit MFA wird genau dieser direkte Durchbruch verhindert.

Der grösste Fehler: MFA nur „für die Cloud“

Viele Unternehmen aktivieren MFA für Microsoft 365 oder VPN – und glauben, damit sei das Thema erledigt. Intern bleiben Domain-Controller, Admin-Logins, RDP-Zugriffe und Management-Systeme weiterhin passwortbasiert.

Technisch ist das inkonsequent. Der kritischste Bereich ist fast immer das interne Netzwerk – nicht die Cloud.

MFA gehört überall dorthin, wo privilegierte Zugriffe stattfinden:Server, Firewalls, Hypervisor, Backup-Systeme, Admin-Portale.

Mein Fazit

MFA ist keine Komfortfunktion und kein „Security-Add-on“. Es ist die minimal notwendige Massnahme, um ein grundsätzlich unsicheres Authentifizierungsmodell abzusichern.

Oder anders gesagt:Passwörter sind ein Geheimnis.MFA ist eine Kontrolle.

Und Sicherheit entsteht nicht durch Geheimnisse – sondern durch Kontrolle.

Server 2012R2 - wie bitte?

Warum Windows Server 2012 R2 Domain Controller dringend ersetzt werden sollten

Active Directory ist das Rückgrat fast jeder Windows-Infrastruktur. Benutzeranmeldung, Berechtigungen, Gruppenrichtlinien, Zertifikate, Zugriff auf Systeme – ohne Domain Controller funktioniert in vielen Umgebungen praktisch nichts mehr.

Umso kritischer ist der Umstand, dass immer noch sehr viele Domain Controller auf Windows Server 2012 R2 betrieben werden – einer Plattform, die aus technischer und sicherheitlicher Sicht längst nicht mehr zeitgemäss ist.

Support-Ende bedeutet Sicherheitsrisiko

Windows Server 2012 R2 hat im Oktober 2023 das offizielle Support-Ende erreicht.

Seitdem gibt es keine regulären Sicherheitsupdates mehr. Das bedeutet nicht, dass die Systeme sofort unsicher sind – aber jede neu entdeckte Schwachstelle bleibt dauerhaft offen.

Für einen Domain Controller ist das ein besonders hohes Risiko: Er ist eines der attraktivsten Ziele in jeder IT-Umgebung. Wer den Domain Controller kontrolliert, kontrolliert das gesamte Netzwerk.

Ein ungepatchter DC ist kein technisches Detail, sondern ein strukturelles Sicherheitsproblem.

Technischer Stillstand im Kern der Infrastruktur

Neben der Sicherheit ist auch die technische Seite relevant. Active Directory entwickelt sich weiter – nicht spektakulär, aber kontinuierlich:

Verbesserte Kryptografie

Modernere Authentifizierungsmechanismen

Bessere Integration mit aktuellen Betriebssystemen

Höhere Replikationsstabilität

Neue Sicherheitsfunktionen auf Protokollebene

Mit 2012 R2 bleibt man auf einem Stand stehen, der für moderne Sicherheitskonzepte schlicht nicht mehr gedacht ist.

Kompatibilität und Zukunftsfähigkeit

Neue Windows-Versionen, moderne Anwendungen und aktuelle Security-Tools setzen zunehmend Funktionen voraus, die in alten Domain-Levels nicht oder nur eingeschränkt vorhanden sind.

Spätestens bei Themen wie:

Zero Trust

Privileged Access Workstations

Moderne MFA-Konzepte

Hybrid-Szenarien

wird ein altes AD zur technischen Bremse.

Warum das Update oft aufgeschoben wird

Der häufigste Grund ist Angst vor Komplexität. Domain Controller gelten als „kritisch“, also werden sie möglichst nicht angefasst. Solange „alles läuft“, wird das Thema vertagt.

Technisch ist das verständlich, strategisch ist es gefährlich: Je länger man wartet, desto grösser wird der Sprung, desto mehr Altlasten sammeln sich an, desto höher wird das Risiko beim späteren Umstieg.

Mein Ansatz in der Praxis

Ich ersetze Domain Controller nicht durch „Big Bang“-Migrationen, sondern schrittweise:

Neue DCs auf aktueller Windows-Version aufbauen

Replikation sauber integrieren

FSMO-Rollen verschieben

Alte DCs kontrolliert demoten

Funktionslevel anheben

So bleibt das Active Directory jederzeit stabil, während es technisch auf einen aktuellen, sicheren Stand gebracht wird.

Fazit

Windows Server 2012 R2 Domain Controller sind kein „Legacy-Thema“, sondern ein reales Sicherheits- und Stabilitätsrisiko im Kern der Infrastruktur.

Active Directory ist keine Komponente, die man einfach laufen lässt. Es ist ein zentrales Sicherheitssystem. Und Sicherheitssysteme müssen aktuell sein – nicht irgendwann, sondern jetzt.

Handlungsbedarf? Ich bin für Fragen erreichbar!

Neue Seite - Safety by Design

Hallo zusammen,

...es freut mich Ihnen heute eine neue Seite hier anbieten zu können:

Das erste Thema dort ist die PAAW .... Neugierig?

Themen Rund um IT Design kommen hier in loser Reihenfolge zur Sprache.

Viel Spass bei Lesen!

RB.

Netzwerk... aber wie?

Netzwerkzonierung – die unterschätzte Grundlage moderner IT-Sicherheit

In vielen IT-Umgebungen sieht das Netzwerk historisch gewachsen aus:

Ein grosses internes Netz, ein paar VLANs, vielleicht eine Firewall zum Internet – und das war’s. Funktional ist das oft ausreichend. Sicher ist es in den seltensten Fällen.

Netzwerkzonierung ist kein „Enterprise-Thema“ und kein Luxus für Grosskonzerne. Sie ist eine der grundlegendsten Sicherheitsmassnahmen überhaupt – und gleichzeitig eine der am häufigsten vernachlässigten.

Was Netzwerkzonierung wirklich bedeutet

Netzwerkzonierung heisst nicht einfach „mehr VLANs“. Es bedeutet, Systeme nach ihrer Funktion, Kritikalität und ihrem Risikoprofil zu trennen: Benutzer, Server, Management, Backup, IoT, Gastnetze, externe Zugänge.

Der Kernpunkt ist simpel:

Nicht jedes System darf mit jedem anderen System sprechen.

Je weniger direkte Verbindungen existieren, desto kleiner wird die Angriffsfläche – und desto besser lassen sich Fehler, Kompromittierungen oder Fehlkonfigurationen eingrenzen.

Warum flache Netzwerke ein reales Risiko sind

In einem flachen Netzwerk reicht oft ein einziger kompromittierter Client aus, um sich seitlich („lateral“) durch die gesamte Umgebung zu bewegen. Ein infizierter Laptop hat plötzlich direkten Zugriff auf Server, Datenbanken, Backup-Systeme und Management-Interfaces.

Technisch ist das kein Spezialangriff. Es ist der Standardfall bei den meisten realen Vorfällen.

Netzwerkzonierung unterbricht genau diese Bewegung. Sie sorgt dafür, dass ein Problem lokal bleibt – und nicht automatisch zum Totalausfall wird.

Sicherheit durch Struktur, nicht durch Tools!

Firewalls, NAC, Zero Trust, Mikrosegmentierung – all diese Begriffe bauen letztlich auf demselben Prinzip auf: klare Zonen, klare Kommunikationsregeln, minimale Freigaben.

Ohne saubere Zonierung bleiben Security-Tools reine Kosmetik. Man überwacht dann ein chaotisches System – statt ein strukturiertes abzusichern.

Mein Ansatz in der Praxis

Für mich beginnt Netzwerkzonierung nicht mit Technik, sondern mit Fragen:

Welche Systeme sind wirklich kritisch?

Welche Datenflüsse sind fachlich notwendig – und welche nur historisch gewachsen?

Was darf im Fehlerfall maximal passieren?

Erst danach folgt die technische Umsetzung:

VLANs, Routing, Firewall-Regeln, Jump Hosts, Management-Netze, getrennte Backup-Zonen.

Das Ziel ist nicht maximale Komplexität, sondern maximale Kontrolle. Ein gutes Netzwerk ist kein Spaghetti-Diagramm, sondern ein System, das man erklären, dokumentieren und im Störungsfall gezielt eingrenzen kann.

Fazit

Netzwerkzonierung ist keine Zusatzsicherheit. Sie ist die strukturelle Basis, auf der fast alle anderen Sicherheitsmassnahmen erst sinnvoll funktionieren.

Wer sein Netzwerk nicht segmentiert, verlässt sich darauf, dass nie etwas passiert. Wer es zoniert, plant technisch dafür, dass etwas passieren darf – ohne dass gleich alles betroffen ist.

Mehr?

Backup - vernachlässigte Pficht?

Backups....? Reden wir doch darüber!

Backups gehören zu den Themen, die in fast jedem Unternehmen als „erledigt“ gelten. Irgendwo läuft ein Job, irgendein Speicher wird beschrieben, irgendwo gibt es eine Meldung „Backup erfolgreich“. Und genau darin liegt das Problem: Solange nichts passiert, hinterfragt niemand, ob diese Backups im Ernstfall tatsächlich helfen würden.

In der Praxis sehe ich immer wieder dasselbe Muster: Es existieren Backups, aber niemand hat sie je getestet. Niemand weiss, wie lange ein Restore dauert. Niemand weiss, ob wirklich alle relevanten Daten gesichert werden – oder nur ein Teil davon.

Warum Backups unterschätzt werden

Backups haben keinen direkten Business-Mehrwert. Sie generieren keinen Umsatz, machen keine Prozesse schneller und sind im Alltag unsichtbar. Ihr Nutzen zeigt sich ausschliesslich im Krisenfall – und genau deshalb werden sie gerne aufgeschoben, vereinfacht oder „irgendwie gelöst“.

Technisch betrachtet ist das paradox: Backups sind oft die letzte Verteidigungslinie gegen Datenverlust, Ransomware, menschliche Fehler und physische Schäden. Wenn sie nicht funktionieren, gibt es in vielen Fällen keinen Plan B mehr.

Die 3-2-1-Regel als technische Basis

Eine der wenigen wirklich sinnvollen Grundregeln im Backup-Bereich ist die 3-2-1-Strategie:

3 Kopien der Daten

auf 2 unterschiedlichen Medien

davon 1 Kopie extern oder offline

Diese Regel ist so simpel, dass sie fast banal wirkt – und wird trotzdem erstaunlich oft nicht eingehalten. Viele Umgebungen haben zwar mehrere Kopien, aber alle liegen im gleichen Storage-System, im gleichen Rechenzentrum oder sogar auf dem gleichen Server. Formal existieren Backups, real existiert ein Single Point of Failure.

Was Backups real absichern müssen

Backups sind nicht nur für den „großen Hackerangriff“ gedacht. Die häufigsten Ursachen für Datenverlust sind deutlich banaler:

Fehlbedienung durch Benutzer oder Administratoren

Defekte an Storage, Controllern oder Dateisystemen

Ransomware, die auch erreichbare Backups verschlüsselt

Logische Fehler, die erst Wochen später auffallen

Physische Ereignisse wie Brand, Wasser oder Diebstahl

Ein brauchbares Backup-Konzept muss all diese Szenarien abdecken – nicht nur eines davon.

Backup ist kein Feature, sondern ein Prozess

Für mich als IT-Ingenieur ist ein Backup kein Produkt, das man „kauft und abhakt“, sondern ein laufender Prozess. Ein Backup ist nur dann etwas wert, wenn drei Dinge erfüllt sind:

Es läuft automatisiert und zuverlässig

Es wird regelmässig getestet

Es ist technisch und physisch getrennt vom Produktivsystem

Alles andere ist Beruhigung – keine Absicherung.

Fazit

Backups sind keine Kür, sondern Pflicht. Sie sind unspektakulär, langweilig und im Alltag unsichtbar. Aber genau sie entscheiden im Ernstfall darüber, ob ein Unternehmen handlungsfähig bleibt oder Tage, Wochen oder dauerhaft stillsteht.

Oder anders gesagt:Man merkt nicht, dass man ein gutes Backup hat – bis man es wirklich braucht. Dann ist es zu spät, eines zu bauen.

NIS 2 - Passwortmanager für KMU

Die digitale Sicherheit ist längst kein IT-Thema mehr, das nur die Grossfirmen betrifft.

Mit der neuen EU-Richtlinie NIS2, die auch für Schweizer Unternehmen im europäischen Umfeld relevant ist, rückt die Verantwortung für Cybersecurity klar in den Fokus von Geschäftsleitungen.

Auch kleine und mittlere Unternehmen (KMU) können bei Nachlässigkeiten schnell in rechtliche oder finanzielle Schwierigkeiten geraten.

Was ist NIS2 und warum betrifft es KMU?

Die NIS2-Richtlinie zielt darauf ab, die Cybersicherheit in kritischen Infrastrukturen zu stärken. Schweizer KMU sind zwar nicht direkt Teil der EU, viele arbeiten aber mit europäischen Partnern oder Kunden zusammen. Für diese gilt: Werden Mindeststandards der IT-Sicherheit nicht eingehalten, kann das nicht nur zu Vertragsstrafen führen, sondern auch den Ruf des Unternehmens massiv schädigen.

Zu den Kernanforderungen gehören unter anderem:

Risikomanagement: Nachweisbare Prozesse zur Identifikation und Minimierung von IT-Risiken.

Vorfallmanagement: Klare Abläufe für die Reaktion auf Cyberangriffe.

Sicherheitskultur: Schulungen, Policies und technische Schutzmassnahmen.

Passwortmanager:

Ein oft unterschätzter BausteinEin Passwortmanager ist mehr als nur ein Tool, um sich Passwörter zu merken. Für KMU kann er ein entscheidender Schritt sein, um NIS2-konform zu werden:

Sichere Passwörter ohne Aufwand – Mitarbeiter müssen nicht mehr dasselbe einfache Passwort auf mehreren Systemen verwenden.

Zentrale Verwaltung und Compliance – Unternehmen behalten die Kontrolle über Zugriffe, auch bei Personalwechsel.

Reduktion von menschlichen Fehlern – Phishing und Passwort-Wiederverwendung sind die häufigsten Einfallstore für Cyberangriffe.

Praxis-Tipp für Schweizer KMU:

Wählen Sie einen Passwortmanager mit Zero-Knowledge-Prinzip, d.h., dass die Daten verschlüsselt sind und nur Sie Zugriff darauf haben.

Schulen Sie die Mitarbeiter konsequent – selbst der beste Passwortmanager schützt nicht, wenn er nicht korrekt genutzt wird.

Integrieren Sie den Passwortmanager in Ihre bestehenden IT-Prozesse, z.B. Single Sign-On oder Identity Management.

FazitDie Kombination aus NIS2-Anforderungen und der Nutzung eines Passwortmanagers ist kein Hexenwerk, aber ein strategischer Schritt, um Sicherheit, Compliance und Effizienz zu erhöhen. Für KMU in der Schweiz lohnt es sich jetzt, diese Massnahmen umzusetzen – bevor ein Vorfall passiert, der teuer und reputationsschädigend ist.

Wollen Sie mehr darüber erfahren? Kontaktieren Sie mich für eine kostenlose Erstberatung!

Empfehlung und Kontakt

End of Life: Exchange On-Prem

End of Life: Exchange Server On-Premises – Handlungsbedarf für IT-Entscheider

Microsoft beendet den Support für Exchange Server On-Premises am 14. Oktober 2025.Ab diesem Zeitpunkt entfallen nicht nur der Herstellersupport, sondern vor allem auch Sicherheitsupdates und reguläre Patches.

Damit entsteht ein nicht akzeptables Risiko für produktive Umgebungen. Unternehmen sind faktisch gezwungen, zu reagieren.

Microsoft positioniert als Standardlösung den Wechsel zu Exchange Online – verbunden mit einem dauerhaften Abonnementmodell, laufenden Kosten und Preisanpassungen, die nicht planbar sind. Gleichzeitig bedeutet dies, geschäftskritische Kommunikationsdaten vollständig an einen externen Cloud-Anbieter auszulagern – ein Aspekt, der aus Sicht von Datenschutz, Compliance und Souveränität zunehmend kritisch bewertet wird.

Welche Alternativen gibt es?

Für viele Organisationen ist ein vollständiger Cloud-Wechsel weder strategisch noch regulatorisch sinnvoll. Gesucht sind daher on-prem oder hybridfähige Alternativen, die:

funktional mit Exchange vergleichbar sind

gängige Clients (Outlook, Mobile, Tablets) weiterhin unterstützen

eine realistische und risikoarme Migration erlauben

Zwei etablierte Lösungen, die diese Anforderungen erfüllen, sind:

Beide Systeme bieten native Unterstützung zentraler Exchange-Funktionen, insbesondere ActiveSync, was für mobile Endgeräte und Outlook-Integration entscheidend ist.

Migration und Betrieb

Die Migration von Exchange zu Kerio oder Axigen ist in der Praxis vergleichsweise unkompliziert und in vielen Projekten innerhalb kurzer Zeit realisierbar.

Für Endanwender ändert sich kaum etwas:Outlook, Smartphones und Tablets funktionieren weiterhin wie gewohnt – ohne nennenswerten Schulungsaufwand.

Gerade für KMU und mittelständische Unternehmen lassen sich beide Plattformen schnell implementieren, stabil betreiben und wirtschaftlich kalkulieren.

Fazit für CIOs

Der Support-Ende von Exchange On-Prem ist kein rein technisches Thema, sondern eine strategische Weichenstellung:

Cloud-Zwang vs. IT-Souveränität

OPEX-Abos vs. kontrollierbare Kosten

Abhängigkeit von Microsoft vs. unabhängige Infrastruktur

Neugierig geworden?

Gerne unterstütze ich Sie mit einer kostenlosen Erstberatung zur Bewertung Ihrer Exchange-Umgebung und möglichen Migrationsszenarien.